3.6 WAF

3.6 WAF

3.6.1 WAFの概要

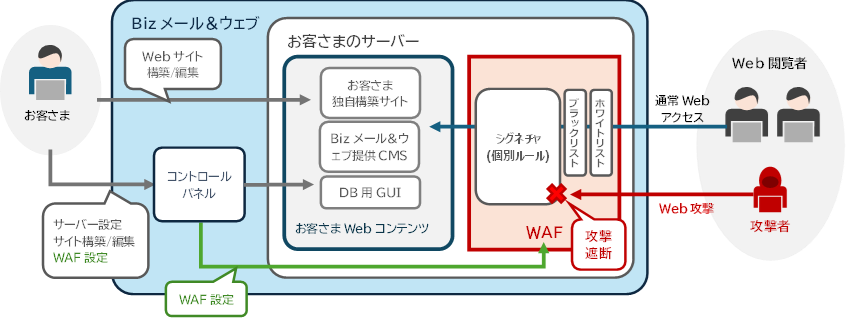

WAF(Web Application Firewall)は、Webアプリケーションの脆弱性を悪用した攻撃や不正な通信からWebサイトを守るためのセキュリティ対策です。

Webサイトにアクセスされる前にhttp/https(ポート80/443)通信の中身をシグネチャ(攻撃パターン)をもとにチェックし、不正な通信を検知・ブロックするため、悪意のある攻撃からお客さまのWEBサイトを守り、情報漏洩やWebサイトの改ざんなどの被害を防ぎます。

WAFはWebアプリケーションに特化したセキュリティ対策のため、網羅的なセキュリティ対策としては、IDS/IPS、ファイアウォールといった他階層への攻撃を防御する対策と組み合わせて利用することが重要です。

Bizメール&ウェブのWAFの特徴

- 管理者はBizメール&ウェブのコントロールパネルで、WAFの設定や検知結果の確認ができます。

- 「基本設定」では、用途に合わせて3つのモード(ブロック・検知・無効)を切り替えることが可能です。

- 「ホワイトリスト」「ブラックリスト」登録が可能なため、WAF機能が有効な状態でも特定の送信元からのアクセスを制御できます。

- 「個別ルール設定」では、シグネチャで定義された各種攻撃パターンに対して、「ブロック」「検知」「無効」を切り替えることができます。

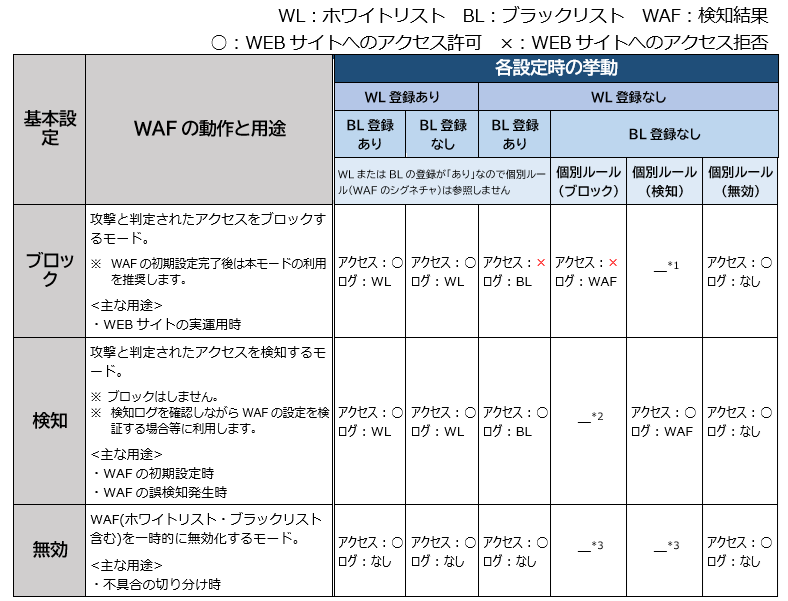

WEBサイトへ攻撃があった場合のWAFの挙動

WAFの「基本設定」で設定した動作モード(ブロック、検知、無効)と、各種設定(ホワイトリスト、ブラックリスト、個別ルール)の組み合わせによるWAFの挙動は、下表をご参照ください。

- 挙動の優先順位は、ホワイトリスト(WL) > ブラックリスト(BL) > 個別ルール の順です。

- ホワイトリストに登録があるアクセス元は「ログ:ホワイトリスト」に出力されます。

- ブラックリストに登録があるアクセス元は「ログ:ブラックリスト」に出力されます。

- ホワイトリスト/ブラックリストに登録がなく、攻撃と判定されたアクセス元は「ログ:検知結果」に出力されます。

※ 「基本設定」または「個別設定」が[無効]の場合は、ログに出力されません。

*1 基本設定がブロックモードの場合は、個別ルールに[検知]ボタンは表示されません。

*2 基本設定が検知モードの場合は、個別ルールに[ブロック]ボタンは表示されません。

*3 基本設定が無効モードの場合は、個別ルールに[ブロック]および[検知]ボタンは表示されません。

提供機能

シグネチャにより通信内容をチェックし、攻撃と判定されたアクセスの検知・ブロックを行います。

「WAFの検知結果*1ログ」「ブラックリストのログ」「ホワイトリストのログ」の3種類を切り替えて表示します。

- ログの容量上限は1GB程度(3種類のログの合計)です。 最長保存期間は1年です。

- ブラックリスト・ホワイトリストに設定しているIPアドレスからアクセスがあった場合は、WAFの検知前にブロックまたは許可の判断がされるため、ホワイトリスト・ブラックリストのログに出力されます。WAFの検知結果には表示されません。

*1 WAFのシグネチャで攻撃と判定されたログ

「WAF検知結果一覧」に表示される各ログの詳細を個別に表示します。

検知内容の詳細を確認できる他、検知した攻撃に対する個別のルール設定やアクセス元IPアドレスをブラックリスト・ホワイトリストに登録/削除することが可能です。

WAFを利用するモードを設定できます。

モードは「ブロック」「検知」「無効」の3つから選択可能です。

WEBサイトの通常運用時は「ブロック」でのご利用を推奨します。

● ブロック

WAFで検知した攻撃をブロックするモード

※ WEBサイトの実運用時は基本的に本モードの利用を推奨します。

● 検知

WAFで攻撃を検知するモード(ブロックは行わない)

※ WAFの初期設定や動作検証の際に利用します。

● 無効

WAFの機能を無効とするモード

※ WAFの機能を一時的に無効化したい場合に利用します。

シグネチャで定義された攻撃パターンが一覧で表示されます。

各攻撃パターンに対して、「ブロック」、「検知」、「無効」の設定が可能です。

※基本設定「ブロック」の場合の個別ルールの初期設定は、すべて「ブロック」となります。

※基本設定「検知」の場合の個別ルールの初期設定は、すべて「検知」となります。

特定のIPアドレスからのアクセスはすべて安全なものとみなし、WAFの検知も不要としたい場合は、ホワイトリストにIPアドレスを追加することで実現が可能です。

- テキストファイルをインポートして一括登録することも可能です。

- 登録数(推奨値):3000

- ブラックリストよりホワイトリストが優先されるため、両方に同じIPアドレスが登録されていた場合は、そのIPアドレスからのアクセスはすべて許可されます。

特定のIPアドレスからのアクセスはすべて安全でないものとみなし、WAFの検知もさせずにすべてのアクセスをブロックしたい場合は、ブラックリストにIPアドレスを追加することで実現が可能です。

- テキストファイルをインポートして一括登録することも可能です。

- 登録数(推奨値):3000

- ブラックリストよりホワイトリストが優先されるため、両方に同じIPアドレスが登録されていた場合、そのIPアドレスからのアクセスはすべて許可されます。

注意事項

● コントロールパネルに登録されているドメインに対してWAFのご利用が可能です。

● メールの送受信はWAFの検知対象外です。

● WAFの検知はシグネチャと照合して行うため、お客さまのWebサイトに対するすべての不正な通信や攻撃を検知/遮断するものではありません。

● 「基本設定」の初期設定は「検知」モードになっています。WAFで検知した攻撃をブロックするには、「基本設定」を「ブロック」モードに変更する必要があります。

●WAFのログを蓄積するため、ディスク容量を1GB程度空けたうえでご利用ください。

- 1GBの空きがない場合、蓄積できるログが少なくなります。

- 容量の空きが全くない場合は書き込みに失敗するため、ログの蓄積および表示はされません。

- ログは合計「1GB」を上限として保持され、保存期間は1年です。容量を超えるまたは保存期間を超えたログは、新しいログで上書きされます。

● サービスの初期化をした場合は、WAFの設定や過去のログは全てリセットされます。

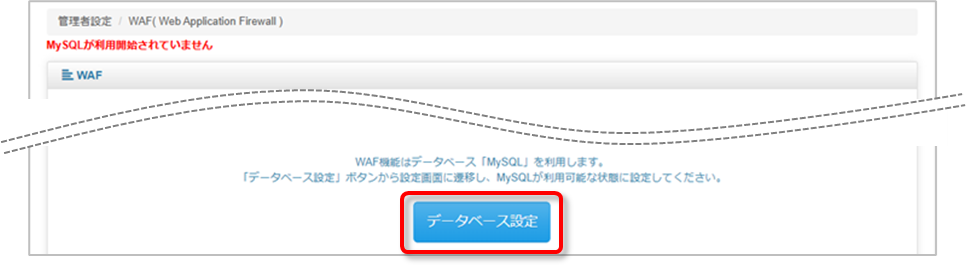

3.6.2 WAFの有効化

1) コントロールパネルに管理者でログインします。

2) 左メニュー「ウェブサーバー」から[WAF]をクリックしてWAF画面を開きます。

● 有効化前のWAF画面では、WAFオプションのご契約の有無とMySQLの状態に合わせて以下のメッセージが表示されます。

メッセージ:MySQLが利用開始されていません

MySQLを一度も利用していない場合に表示されます。

この場合は、手順3)に進んでください。

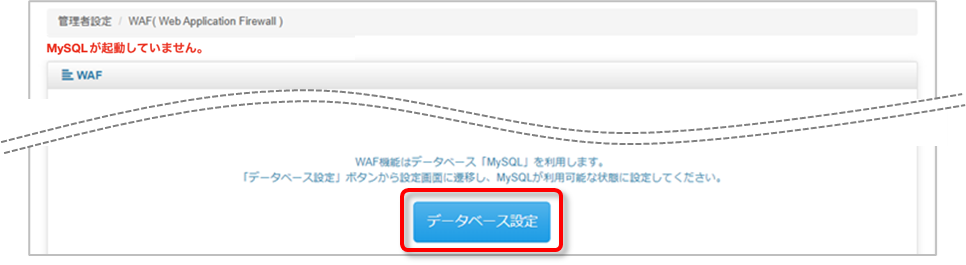

メッセージ:MySQLが起動していません

MySQLが停止中の場合に表示されます。

この場合は、手順8)に進んでください。

メッセージ:WAF機能が有効化されていません

MySQLが起動している場合に表示されます。

この場合は、手順12)に進んでください。

メッセージ:WAFオプションのご契約がないため、現在ご利用いただけません

WAFオプションが未契約の場合に表示されます。

お申込みいただく場合は、画面下部の[お申し込みはこちら]をクリックしてください。

MySQLのバージョンについては4.3.1 利用可能なデータベースをご参照ください。

3) 画面下部の[データベース設定]をクリックします。

4)「データベース」画面が表示されます。MySQLの操作欄にある[利用開始]をクリックします。

5)「利用開始設定」画面で、パスワードを入力して[利用を開始する]をクリックします。

ここで設定したパスワードを紛失しないようご注意ください。

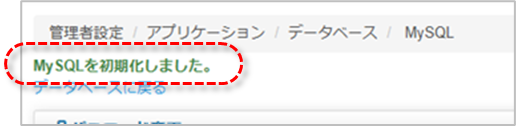

6)「MySQLを初期化しました。」と表示されたら、MySQLの有効化は完了です。

7) 左メニュー「ウェブサーバー」から[WAF]をクリックしてWAF画面に戻り、手順12)に進んでください。

8)画面下部の[データベース設定]をクリックします。

9)「データベース」画面が表示されます。MySQLの操作欄にある[起動]をクリックします。

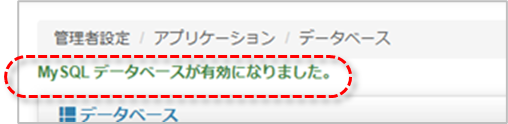

10)「MySQLデータベースが有効になりました。」と表示されたら、MySQLの起動は完了です。

11)左メニュー「ウェブサーバー」から[WAF]をクリックしてWAF画面に戻り、手順12)に進んでください。

12)WAF画面下部にある[MySQL管理パスワード]を入力して[WAF機能を有効化する]をクリックします。

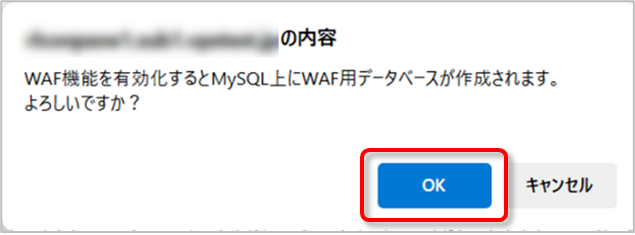

13)データベース作成可否のポップアップ画面が表示されます。[OK]をクリックしてください。

14)「WAF機能が利用可能になりました」というメッセージが表示されます。

WAF機能の有効化(データベース作成)は以上で完了です。

3.6.3 WAF設定

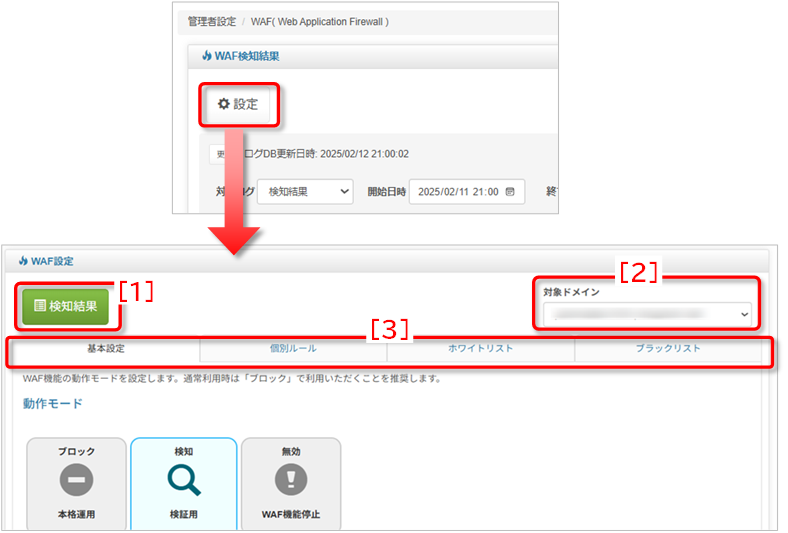

「WAF設定」では、ドメインごとに基本設定/個別ルール/ホワイトリスト/ブラックリストの設定ができます。

● WAF機能を有効化した直後は「WAF設定」画面(基本設定)が表示されます。

●「WAF検知結果」画面を表示している場合は、[設定]をクリックすると「WAF設定」画面に遷移できます。

※「WAF設定」では「基本設定」がトップ画面として表示されます。

[1]「WAF検知結果」画面に遷移します

参照)3.6.4 WAF検知結果

[2] プルダウンから設定対象のドメインを選択できます

※ ここで選択した情報は他の画面に遷移しても保持されます。

[3] タブを選択すると各設定画面に切り替わります

参照)■ 基本設定

■ 個別ルール設定

■ ホワイトリスト設定

■ ブラックリスト設定

基本設定

「基本設定」では、WAF機能の動作モード切り替えや、WordPressで利用するアクセスをWAFの検知対象から除外する設定が可能です。

● 初期設定では、WAFの動作モードを「検知」としています。

● 実運用の前に、数日間「検知」モードで検知状況をご確認いただき、適宜調整のうえ[ブロック]モードに切り替えることをお勧めします。

※ 検知状況は[検知結果]から確認できます。

参照)3.6.4 WAF検知結果

※ 必要なアクセスが攻撃として検知された場合は、以下いずれかの方法をお試しください。

・該当ログの個別ルールを[検知]→[無効]に変更する

([無効]に設定した個別ルールは、動作モードをブロックに切替えても[無効]の状態が保持されます)

・該当ログのアクセス元IPアドレスをホワイトリストに追加する

参照)■ 個別ルール設定

■ ホワイトリスト設定

● 実運用時は、WAFのブロック機能が有効となる「ブロック」モードに設定してください。

[1] WAF機能の動作モードを選択できます

ブロック

攻撃と判定されたアクセスをブロックします。

※ 個別ルールは[ブロック]または[無効]に設定することができます。

※ 個別ルールを[無効]にした場合は、ブロックしません。

※ 個別ルールを[無効]にした場合は「WAF検知結果のログ」は出力しません。

検知

攻撃と判定されたアクセスを検知します。

※ 個別ルールは[検知]または[無効]に設定することができます。

※ 個別ルールを[無効]にした場合は、検知しません。

※ 個別ルールを[無効]にした場合は「WAF検知結果のログ」は出力しません。

無効

WAF(ホワイトリスト・ブラックリスト含む)を無効化します。

※ 個別ルールも[無効]となり、ログの出力はされません。

各動作モードと、各種設定(個別ルール、ホワイトリスト、ブラックリスト)の組み合わせによる挙動は「3.6.1 WAFの概要 > WEBサイトへ攻撃があった場合のWAFの挙動」をご参照ください。

[2] WordPressで利用するアクセスをWAFの検知対象から除外するかを選択(ON/OFF)できます

-

- 初期設定は[ON]です。

- WordPressを利用している場合は[ON]、WordPressを利用していない場合は[OFF]に設定することを推奨します。

- 本機能を[ON]にすることで、お客さまが行うWordPress管理画面での基本的な操作はブロックされなくなりますが、不正なアクセスやブラックリストに登録されているIPアドレスからのアクセスはブロックします。

- お客さまのご利用状況によっては、本機能をONにしてもWordPressで作成されたページやWordPress管理画面での操作等に影響がでる可能性があります。その場合は、「個別ルール」の設定変更や「ホワイトリスト」への追加をお試しください。

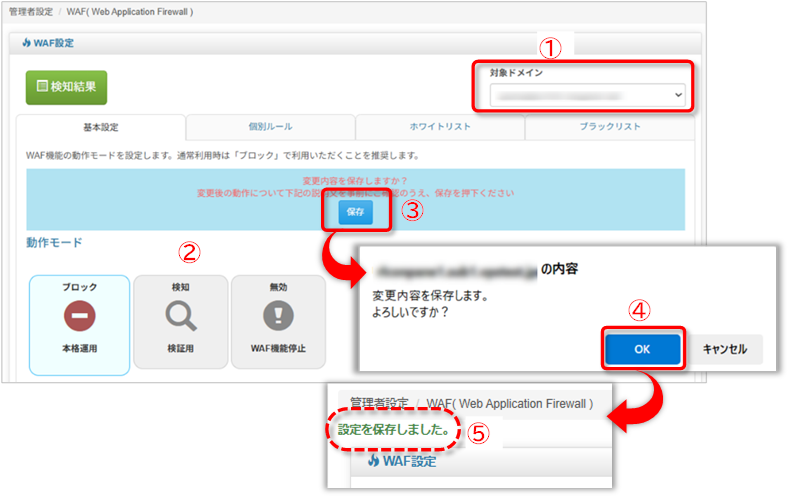

◆ 動作モードの切り替え

① 対象のドメインを選択する

② 切り替えたいモードをクリックする

③[保存]をクリックする

④ 確認のダイアログが表示されたら[OK]をクリックする

⑤「設定を保存しました」というメッセージが表示される

動作モードの切り替え手順は以上です。

個別ルール設定

各種攻撃に対する個別ルールの動作を確認または変更する場合に利用します。

「基本設定」の動作モードがベースとなり、そのうえで個別ルールの設定が有効となります。

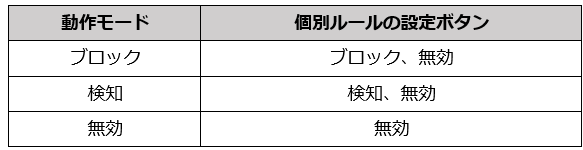

● 動作モード「ブロック」の場合、個別ルールは[ブロック]または[無効]に設定できます。

● 動作モード「検知」の場合、個別ルールは[検知]または[無効]に設定できます。

● 動作モード「無効」の場合、個別ルールも[無効]となり、設定は変更できません。

※ 動作モードが「ブロック」または「検知」の場合でも、[無効]にした個別ルールは検知結果ログには出力されません。

※ 動作モード「ブロック」の場合の個別ルールの初期設定は、すべて「ブロック」です。

※ 動作モード「検知」の場合の個別ルールの初期設定は、すべて「検知」です。

※ 手動で[無効]に変更した個別ルールは、動作モードに依らず[無効]を維持しますが、初期設定のままの個別ルールは、動作モードに合わせて設定が変更されます。

動作モード(基本設定)と、各種設定(個別ルール、ホワイトリスト、ブラックリスト)の組み合わせによる挙動は「3.6.1 WAFの概要 > WEBサイトへ攻撃があった場合のWAFの挙動」をご参照ください。

[1] リクエスト/レスポンス ごとにカテゴリーから攻撃パターンを選択できます

[2] 攻撃パターンごとのルール(ID/メッセージ)一覧です

※[1]で攻撃パターンをクリックすると該当のテーブルに移動します。

[3] 各ルールに対する設定ボタン(ブロック/検知/無効)が表示されます。

動作モードにより、表示されるボタンは以下のとおり異なります。

◆ ルールのカテゴリー概要

| カテゴリー(リクエスト) | 概要 |

|---|---|

| IP評価 | IPアドレスの信頼性に基づいてスコアリングを行い、通信の許可/不許可を判断します |

| メソッド強制 | ポリシーによって許可されていないメソッドを制限します。 |

| DOS防衛 | DOS攻撃から保護します。 |

| スキャナ検出 | ポートスキャンや脆弱性スキャン等から保護します。 |

| プロトコル強制 | プロトコルとエンコーディングの問題から保護します。 |

| マルチパート攻撃 | multipart/form-dataに関する脆弱性用のルールです。 |

| ローカルファイルインジェクション | ローカルファイルインクルージョン(LFI)攻撃から保護します |

| リモートファイルインジェクション | リモートファイルインクルージョン(RFI)攻撃から保護します |

| リモートコード攻撃 | リモート コード実行攻撃から保護します |

| PHP | PHPインジェクション攻撃から保護します |

| NODEJS | Node JS攻撃から保護します |

| クロスサイトスクリプティング | クロスサイト スクリプティング攻撃から保護します |

| SQLインジェクション | SQLインジェクション攻撃から保護します |

| セッション固定 | セッション固定攻撃から保護します |

| JAVA | Java攻撃から保護します |

| ブロッキング評価 | 受信側の異常スコアを評価して、閾値を超過した場合にブロックします。 ※基本設定の動作モード「ブロック」で機能するため個別ルールの設定は変更できません。 |

| カテゴリー(レスポンス) | 概要 |

|---|---|

| データ漏洩 | WEBディレクトリに関するデータの漏洩を防ぎます。 |

| SQLデータ漏洩 | SQLに関するデータの漏洩を防ぎます。 |

| JAVAデータ漏洩 | JAVAに関するデータの漏洩を防ぎます。 |

| PHPデータ漏洩 | PHPに関するデータの漏洩を防ぎます。 |

| IISデータ漏洩 | IISに関するデータの漏洩を防ぎます。 |

| ブロッキング評価 | 送信側の異常スコアを評価して、閾値を超過した場合にブロックします。 ※基本設定の動作モード「ブロック」で機能するため個別ルールの設定は変更できません。 |

※ WAFで検知された攻撃やシグネチャ(ルール)の詳細についてはサポート対象外となります。

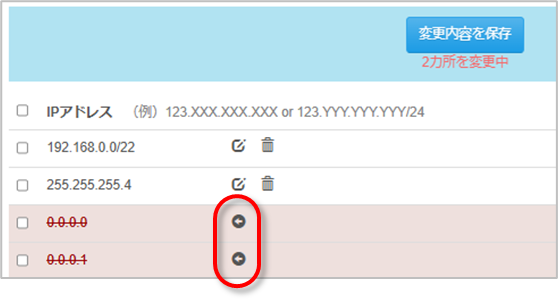

◆ ルールの設定変更

① 対象のドメインが選択されていることを確認する

② 設定を変更したいルールの設定ボタンをクリックする

(ここでは例として、2つのルールを[ブロック]から[無効]に変更します)

※ 設定ボタンをクリックしたルールは赤字で表示されます

③[変更内容を保存]をクリックする

※ 保存ボタンの下に変更しようとしているルールの数が表示されます。

④ 確認のダイアログが表示されたら[OK]をクリックする

⑤「設定を保存しました」というメッセージが表示される

ルールの設定変更手順は以上です。

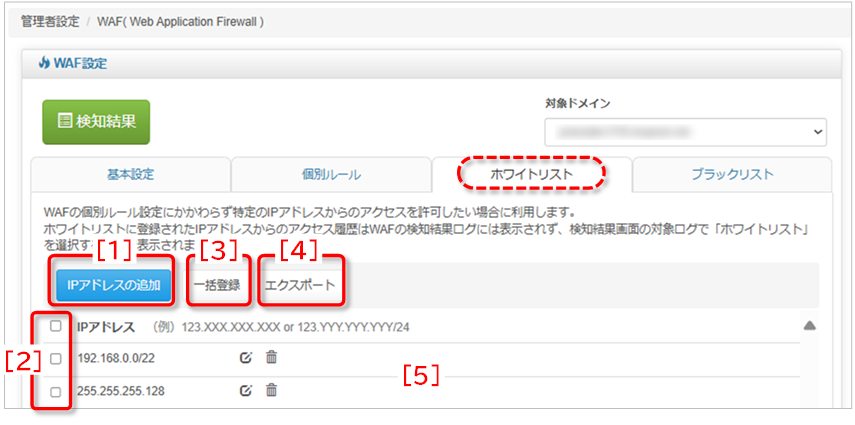

ホワイトリスト設定

● WAFの個別ルール設定にかかわらず特定のIPアドレスからのアクセスを許可したい場合に利用します。

※ ホワイトリストに登録されたIPアドレスは、WAFのシグネチャによる監査を行わずにアクセスが可能となります。

● ホワイトリストに登録されたIPアドレスからのアクセス履歴は、「検知結果」画面の対象ログで[ホワイトリスト]を選択することで表示されます。

※ WAFの「検知結果」ログには表示されません

● テキストファイルをインポートして一括登録することも可能です。

● 登録数(推奨値):3000

※ サブネットマスクでの指定:可能

動作モード(基本設定)と、各種設定(個別ルール、ホワイトリスト、ブラックリスト)の組み合わせによる挙動は「3.6.1 WAFの概要 > WEBサイトへ攻撃があった場合のWAFの挙動」をご参照ください。

[1] クリックするとIPアドレスフィールドに入力欄が表示されます

[2] チェックボックスを選択したIPアドレスをまとめて削除できます

[3] IPアドレスの追加をテキストファイルでインポートできます

[4] 登録されているIPアドレス一覧をテキストファイルでエクスポートできます

[5] 追加したIPアドレスが一覧表示されます

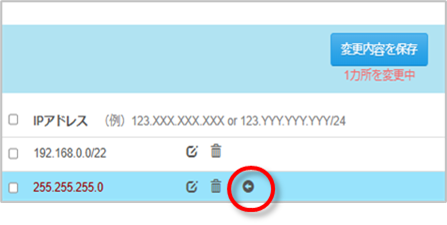

◆ IPアドレスの追加/編集

① 対象のドメインが選択されていることを確認する

② [IPアドレスの追加]をクリックする

③ 入力欄にIPアドレスを入力してEnterキーを押して入力内容を確定させる

※ 入力内容が確定すると[変更内容を保存]ボタンが表示されます。

※ ここで保存せずに[IPアドレスの追加]をクリックすると入力欄が追加されるので、複数まとめて保存することも可能です。

※ 保存ボタンの下に追加/変更しようとしている数が表示されます。

④[変更内容を保存]をクリックする

⑤ 確認のダイアログが表示されたら[OK]をクリックする

⑥「ホワイトリストを保存しました」というメッセージが表示される

ホワイトリストへIPアドレスを追加する手順は以上です。

同じIPアドレスを登録しないようご留意ください。

重複した登録を許容する仕様となるためエラーにはなりません。重複しても動作には影響はありませんが、設定を変更(解除)する際に重複した分の対応も必要となります。

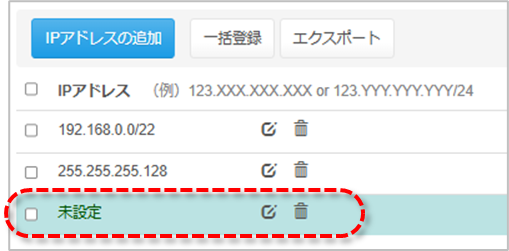

未入力のまま画面上の他の箇所をクリックしたり他の画面に遷移すると、Enterキーを押したときと同様に入力欄が確定されるため、「未設定」と表示された状態になります。

● 編集マーク ![]() をクリックすると入力可能な状態になります。

をクリックすると入力可能な状態になります。

● 削除マーク ![]() をクリックすると行を削除できます。

をクリックすると行を削除できます。

① 編集したいIPアドレスの編集マーク![]() をクリックする

をクリックする

② 入力値を編集し、Enterキーを押して編集内容を確定させる

※ 入力内容が確定すると[変更内容を保存]ボタンが表示されます。

※ ここで保存せずに、他の編集や新規追加を複数まとめて保存することも可能です。

※ 保存ボタンの下に追加/編集しようとしている数が表示されます。

③ [変更内容を保存]をクリックする

④ 確認のダイアログが表示されたら[OK]をクリックする

⑤ 「ホワイトリストを保存しました」というメッセージが表示される

ホワイトリストのIPアドレスを編集する手順は以上です。

編集内容を取り消したい場合は、保存する前に取消マーク ![]() をクリックすると、編集前の状態に戻ります。

をクリックすると、編集前の状態に戻ります。

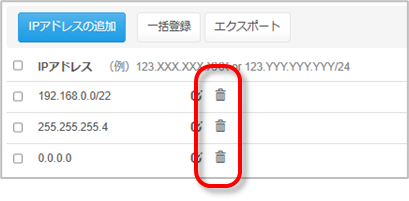

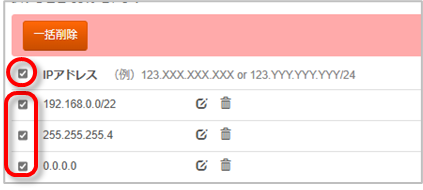

◆ IPアドレスの削除

① 削除したいIPアドレスの削除マーク ![]() または[一括削除]をクリックする

または[一括削除]をクリックする

●1つずつ削除する場合:

削除したいIPアドレスの削除マーク![]() をクリックします

をクリックします

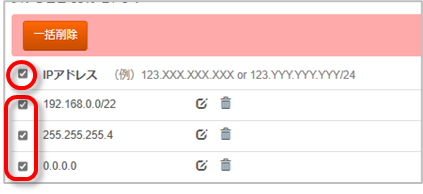

● 複数まとめて削除する場合:

削除したいIPアドレスのチェックボックスを選択して[一括削除]をクリックします

※ カラム行のチェックボックスを選択すると全選択されます。

※ チェックボックスを選択すると[一括削除]ボタンが表示されます。

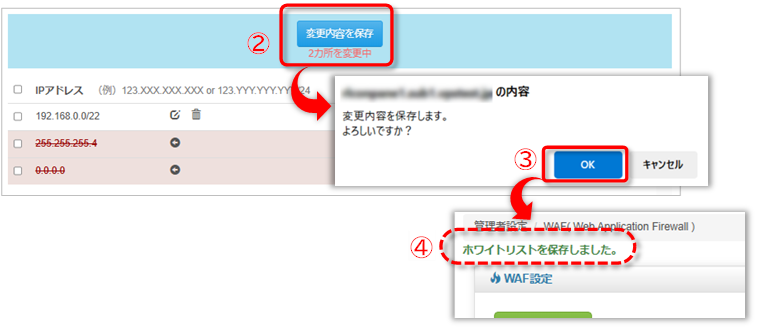

② [変更内容を保存]をクリックする

※ 削除マーク/一括削除 をクリックすると[変更内容を保存]ボタンが表示されます。

※ 保存ボタンの下に追加/編集しようとしている数が表示されます。

③ 確認のダイアログが表示されたら[OK]をクリックする

④ 「ホワイトリストを保存しました」というメッセージが表示される

ホワイトリストのIPアドレスを削除する手順は以上です。

削除を取り消したい場合は、保存する前に取消マーク ![]() をクリックすると元の状態に戻ります。

をクリックすると元の状態に戻ります。

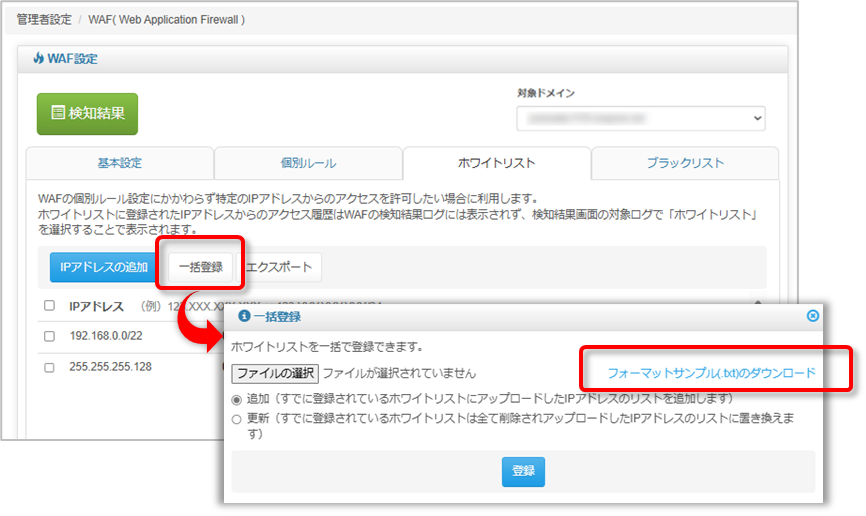

◆ IPアドレスの一括登録(インポート)

● サンプルファイルは、[一括登録]をクリックして表示されたダイアログ左上の

[フォーマットサンプル(.txt)のダウンロード]からダウンロードできます。

- ダウンロードされるサンプルファイル名: iplist_sample.txt

- [フォーマットサンプル(.txt)のダウンロード]をクリックすると自動的にダウンロードを開始し、ご利用端末のダウンロードフォルダに保存されますが、お客さまのご利用環境によっては保存先を指定するダイアログが表示される場合もあります。その場合は任意の保存先を指定して保存してください。

● インポートするファイルはテキスト(.txt)形式で作成してください。

※ ファイル名に使用する文字種に制限はありませんが、半角英小文字を推奨します。

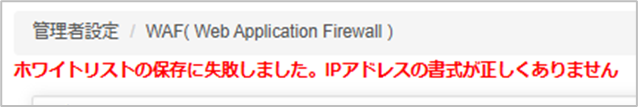

● IPアドレスの書式が正しくない場合はエラーとなります。

===正しくないIPアドレスの例===

■ IPアドレスの範囲 (0.0.0.0~255.255.255.255) に含まれない

例)2200.100.10.0

■ サブネットマスクのプレフィックス表記が正しくない

例)255.255.255.255/20

■ 全角文字や数字以外の文字が含まれている

例)255.xxx.あああ.0

■ .(ドット)や /(スラッシュ)が全角になっている

例)255.255.255.0/24

■ 前後や途中に不要なスペースが存在する

例)164.70.11 .1

※ IPアドレスやサブネットマスクの計算はサポート対象外となります。

① 対象のドメインが選択されていることを確認する

② [一括登録]をクリックする

③ [ファイルの選択]をクリックして用意したテキストファイルを指定する

④ [追加]または[更新]を選択する

[追加]:インポートするファイルに登録済みのIPアドレスが含まれないようにご注意ください。

[更新]:登録済みのリストは削除されインポートしたリストに置き換えられます。誤選択に注意してください。

⑤ [登録]をクリックする

⑥ 確認のダイアログが表示されたら[OK]をクリックする

⑦「ホワイトリストを保存しました」というメッセージが表示される

ホワイトリストへIPアドレスを一括登録する手順は以上です。

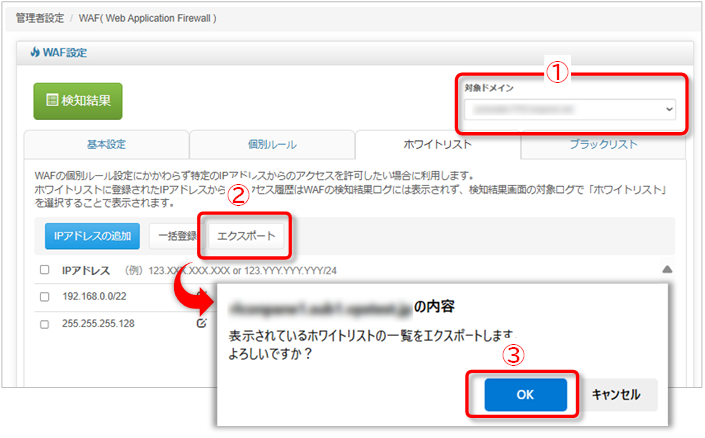

◆ IPアドレスのエクスポート

① 対象のドメインが選択されていることを確認する

② [エクスポート]をクリックする

③ 確認のダイアログが表示されたら[OK]をクリックする

- エクスポートされるファイル名: whitelist_iptable.txt

- [OK]をクリックすると自動的にダウンロードを開始し、ご利用端末のダウンロードフォルダに保存されますが、お客さまのご利用環境によっては保存先を指定するダイアログが表示される場合もあります。その場合は任意の保存先を指定して保存してください。

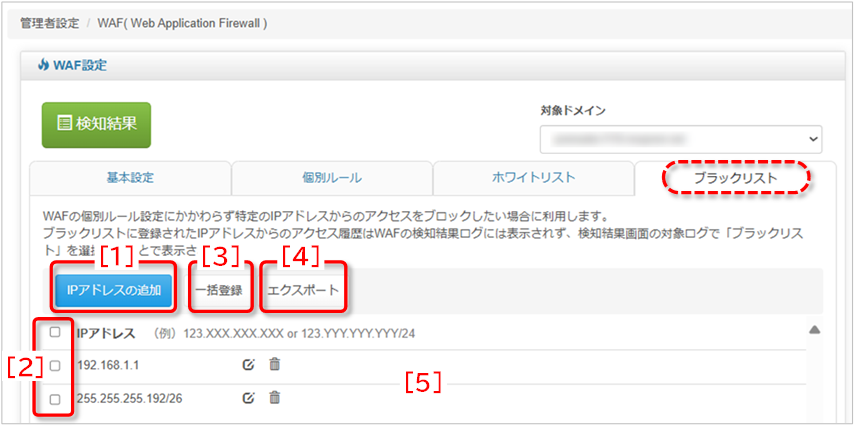

ブラックリスト設定

● WAFの個別ルール設定にかかわらず特定のIPアドレスからのアクセスを拒否したい場合に利用します。

※ ブラックリストに登録されたIPアドレスは、WAFのシグネチャによる監査前にアクセスを拒否します。

● ブラックリストに登録されたIPアドレスからのアクセス履歴は、「検知結果」画面の対象ログで[ブラックリスト]を選択することで表示されます。

※ WAFの「検知結果」ログには表示されません

● テキストファイルをインポートして一括登録することも可能です。

● 登録数(推奨値):3000

※ サブネットマスクでの指定:可能

動作モード(基本設定)と、各種設定(個別ルール、ホワイトリスト、ブラックリスト)の組み合わせによる挙動は「3.6.1 WAFの概要 > WEBサイトへ攻撃があった場合のWAFの挙動」をご参照ください。

[1] クリックするとIPアドレスフィールドに入力欄が表示されます

[2] チェックボックスを選択したIPアドレスをまとめて削除できます

[3] IPアドレスの追加をテキストファイルでインポートできます

[4] 登録されているIPアドレス一覧をテキストファイルでエクスポートできます

[5] 追加したIPアドレスが一覧表示されます

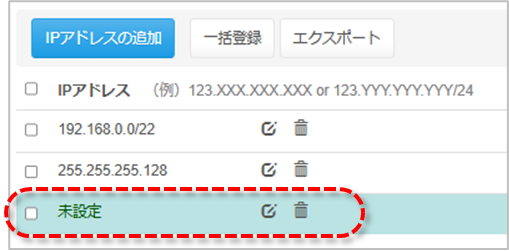

◆ IPアドレスの追加/編集

① 対象のドメインが選択されていることを確認する

② [IPアドレスの追加]をクリックする

③ 入力欄にIPアドレスを入力してEnterキーを押して入力内容を確定させる

※ 入力内容が確定すると[変更内容を保存]ボタンが表示されます。

※ ここで保存せずに[IPアドレスの追加]をクリックすると入力欄が追加されるので、複数まとめて保存することも可能です。

※ 保存ボタンの下に追加/変更しようとしている数が表示されます。

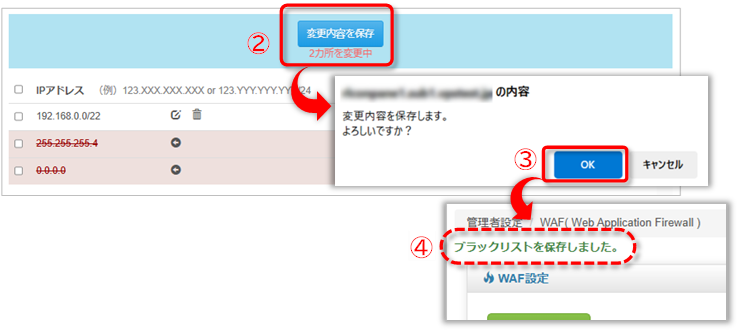

④ [変更内容を保存]をクリックする

⑤ 確認のダイアログが表示されたら[OK]をクリックする

⑥ 「ブラックリストを保存しました」というメッセージが表示される

ブラックリストへIPアドレスを追加する手順は以上です。

● Localhost(127.0.0.1)や本サービスのIPアドレスは登録しないでください。

予期せぬ問題が発生する可能性があります。

● 同じIPアドレスを登録しないようご留意ください。

重複した登録を許容する仕様となるためエラーにはなりません。重複しても動作には影響はありませんが、設定を変更(解除)する際に重複した分の対応も必要となります。

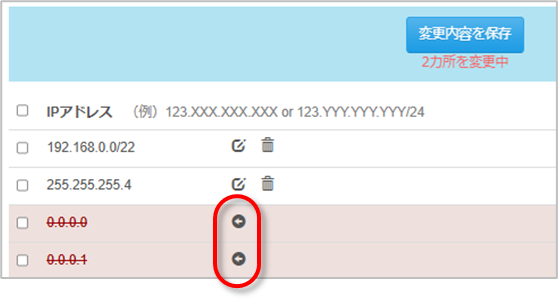

未入力のまま画面上の他の箇所をクリックしたり他の画面に遷移すると、Enterキーを押したときと同様に入力欄が確定されるため、「未設定」と表示された状態になります。

● 編集マーク ![]() をクリックすると入力可能な状態になります。

をクリックすると入力可能な状態になります。

● 削除マーク ![]() をクリックすると行を削除できます。

をクリックすると行を削除できます。

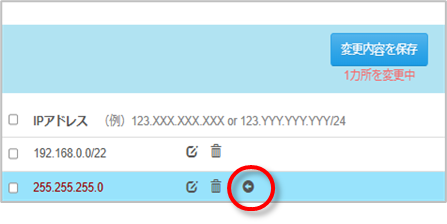

① 編集したいIPアドレスの編集マーク ![]() をクリックする

をクリックする

② 入力値を編集し、Enterキーを押して編集内容を確定させる

※ 入力内容が確定すると[変更内容を保存]ボタンが表示されます。

※ ここで保存せずに、他の編集や新規追加を複数まとめて保存することも可能です。

※ 保存ボタンの下に追加/編集しようとしている数が表示されます。

③ [変更内容を保存]をクリックする

④ 確認のダイアログが表示されたら[OK]をクリックする

⑤ 「ブラックリストを保存しました」というメッセージが表示される

ブラックリストのIPアドレスを編集する手順は以上です。

編集内容を取り消したい場合は、保存する前に取消マーク ![]() をクリックすると、編集前の状態に戻ります。

をクリックすると、編集前の状態に戻ります。

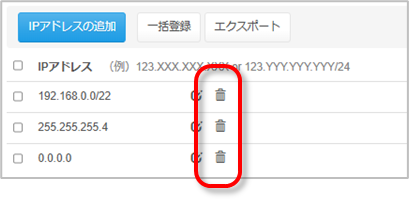

◆ IPアドレスの削除

① 削除したいIPアドレスの削除マーク ![]() または[一括削除]をクリックする

または[一括削除]をクリックする

●1つずつ削除する場合:

削除したいIPアドレスの削除マーク![]() をクリックします

をクリックします

● 複数まとめて削除する場合:

削除したいIPアドレスのチェックボックスを選択して[一括削除]をクリックします

※ カラム行のチェックボックスを選択すると全選択されます。

※ チェックボックスを選択すると[一括削除]ボタンが表示されます。

② [変更内容を保存]をクリックする

※ 削除マーク/一括削除 をクリックすると[変更内容を保存]ボタンが表示されます。

※ 保存ボタンの下に追加/編集しようとしている数が表示されます。

③ 確認のダイアログが表示されたら[OK]をクリックする

④ 「ブラックリストを保存しました」というメッセージが表示される

ブラックリストのIPアドレスを削除する手順は以上です。

削除を取り消したい場合は、保存する前に取消マーク ![]() をクリックすると元の状態に戻ります。

をクリックすると元の状態に戻ります。

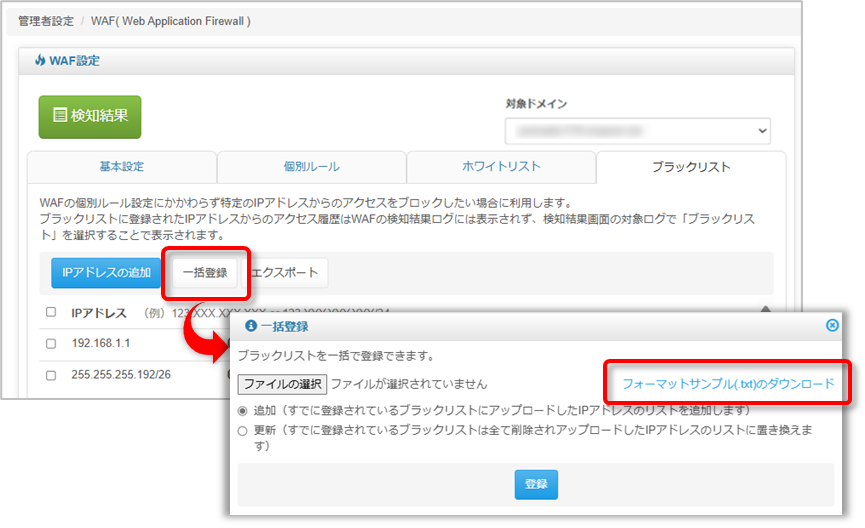

◆ IPアドレスの一括登録(インポート)

● サンプルファイルは、[一括登録]をクリックして表示されたダイアログ左上の

[フォーマットサンプル(.txt)のダウンロード]からダウンロードできます。

- ダウンロードされるサンプルファイル名: iplist_sample.txt

- [フォーマットサンプル(.txt)のダウンロード]をクリックすると自動的にダウンロードを開始し、ご利用端末のダウンロードフォルダに保存されますが、お客さまのご利用環境によっては保存先を指定するダイアログが表示される場合もあります。その場合は任意の保存先を指定して保存してください。

● インポートするファイルはテキスト(.txt)形式で作成してください。

※ ファイル名に使用する文字種に制限はありませんが、半角英小文字を推奨します。

● IPアドレスの書式が正しくない場合はエラーとなります。

===正しくないIPアドレスの例===

■ IPアドレスの範囲 (0.0.0.0~255.255.255.255) に含まれない

例)2200.100.10.0

■ サブネットマスクのプレフィックス表記が正しくない

例)255.255.255.255/20

■ 全角文字や数字以外の文字が含まれている

例)255.xxx.あああ.0

■ .(ドット)や /(スラッシュ)が全角になっている

例)255.255.255.0/24

■ 前後や途中に不要なスペースが存在する

例)164.70.11 .1

※ IPアドレスやサブネットマスクの計算はサポート対象外となります。

● Localhost(127.0.0.1)や本サービスのIPアドレスは登録しないでください。

予期せぬ問題が発生する可能性があります。

① 対象のドメインが選択されていることを確認する

② [一括登録]をクリックする

③ [ファイルの選択]をクリックして用意したテキストファイルを指定する

④ [追加]または[更新]を選択する

[追加]:インポートするファイルに登録済みのIPアドレスが含まれないようにご注意ください。

[更新]:登録済みのリストは削除されインポートしたリストに置き換えられます。誤選択に注意してください。

⑤ [登録]をクリックする

⑥ 確認のダイアログが表示されたら[OK]をクリックする

⑦ 「ブラックリストを保存しました」というメッセージが表示される

ブラックリストへIPアドレスを一括登録する手順は以上です。

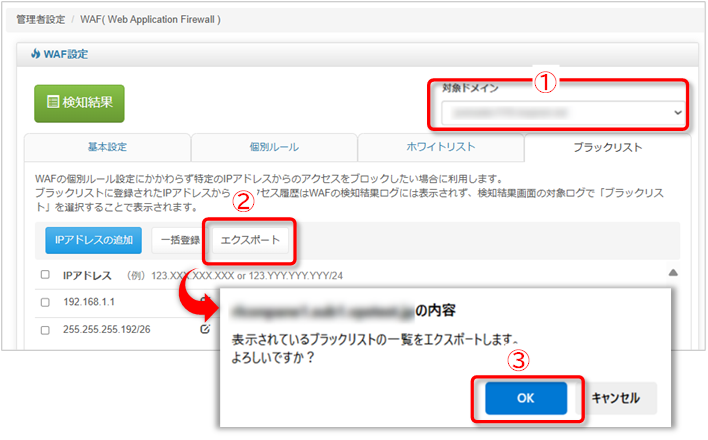

◆ IPアドレスのエクスポート

① 対象のドメインが選択されていることを確認する

②[エクスポート]をクリックする

③ 確認のダイアログが表示されたら[OK]をクリックする

- エクスポートされるファイル名: blacklist_iptable.txt

- [OK]をクリックすると自動的にダウンロードを開始し、ご利用端末のダウンロードフォルダに保存されますが、お客さまのご利用環境によっては保存先を指定するダイアログが表示される場合もあります。その場合は任意の保存先を指定して保存してください。

3.6.4 WAF検知結果

WAF機能を有効化した後は、「WAF検知結果」画面がWAF機能のトップ画面として表示されます。

一覧画面

● 「基本設定」の動作モードが[ブロック]または「検知」に設定されていて、攻撃と判定されたアクセスを検知/ブロックした場合にログが表示されます。

● ログは、合計「1GB」程度を上限として1年間保存されます。保持されているログの範囲内で表示/検索が可能です。

※ 容量を超えるまたは保存期間を超えたログは、新しいログで上書きされます。

動作モード(基本設定)と、各種設定(個別ルール、ホワイトリスト、ブラックリスト)の組み合わせによる挙動は「3.6.1 WAFの概要 > WEBサイトへ攻撃があった場合のWAFの挙動」をご参照ください。

[1] 「WAF設定」画面に遷移します

参照)3.6.3 WAF設定

[2] [更新]をクリックして表示されるログのデータベースをリアルタイムで更新できます

※ 自動更新:1時間ごと

[3] プルダウンから対象ログ(検知結果/ホワイトリスト/ブラックリスト)を選択できます

※ 対象ログ:検知結果 には、ホワイトリスト/ブラックリストに登録されているアクセス元IPアドレスは含まれません。

[4] 表示するログの期間(開始日時/終了日時)を指定できます

[5] [検索]をクリックすると、[3]対象ログと[4]表示期間で指定した条件でログが表示されます

※[2]の[更新]をクリックして「ログDB更新日時」が更新されたことを確認したうえで[検索]をクリックすると、

最新のログが表示されます。

[6] ログが一覧表示されます

※ 表示できるログは1000件までです。1000件を超える場合は表示期間を調整してください。

※ 長期間を指定して検索した際に、サーバー側でタイムアウトとなりエラーが表示される可能性があります。

[7] 検索ワードを入力して、表示したログを絞り込み検索できます

※ ログがない場合、この機能は表示されません

[8] 表示しているログをCSVでエクスポートできます

※ ログがない場合、この機能は表示されません

[9] 各ログの詳細を確認できます

参照)■詳細画面

[10] プルダウンから表示対象のドメインを選択できます

※ ここで選択した情報は他の画面に遷移しても保持されます。

WAF検知結果画面にログが表示されない場合は、以下をご確認ください。

● WAFのログを蓄積するには、ディスク容量を1GB程度空ける必要があります。

不要なメールデータやバックアップデータ等の削除をお試しください。

● ログデータを削除している場合は、検知結果のログが表示されません。

以下のファイルまたはlogsディレクトリごと削除した場合は、サポート窓口までご連絡ください。

・ホームディレクトリ /www/logs に格納されているファイル(error_log、modsec_audit.log)

・ホームディレクトリ / users/[ドメイン管理者名]/www/logs に格納されているファイル(error_log)

お問い合わせ窓口|Bizメール&ウェブ プレミアム

● httpd.confでドメインごとに記述されている「WAFの動作に必要なコンフィグファイルの参照先」を変更している場合はログが生成されません。以下の正しい参照先に変更してください。

<IfModule mod_security2.c>

IncludeOptional “/etc/httpd/modsecurity.d/local_rules/{ドメイン名}/{ドメイン名}.conf"

</IfModule>

※ 上記の記述は、コントロールパネルに登録されているドメインごとに存在します。

※ {ドメイン名} 部分は該当するドメインに置き換えてください。

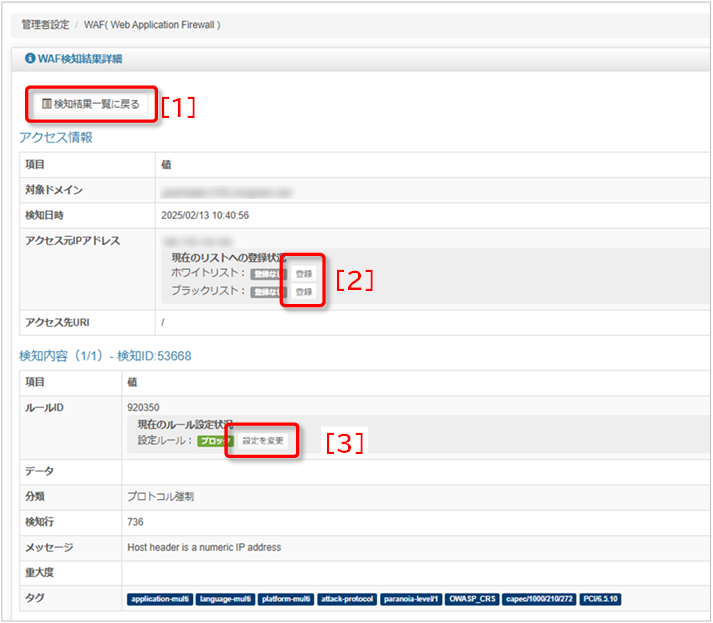

詳細画面

● 詳細画面では以下が可能です。

・検知された攻撃の詳細確認

・検知された攻撃の「個別ルール」の設定変更

・検知された攻撃のアクセス元IPアドレスを「ホワイトリスト」登録/解除

・検知された攻撃のアクセス元IPアドレスを「ブラックリスト」登録/解除

● 詳細画面で設定した内容は、各設定(個別ルール、ブラックリスト、ホワイトリスト)に反映されます。

● 1つのアクセスが複数の攻撃種類として判定された場合は、検知されたすべての攻撃の種類が表示されます。

[1] 「WAF検知結果」一覧に遷移します

参照)■一覧画面

[2] アクセス元IPアドレスを「ホワイトリスト」「ブラックリスト」に登録できます

※ 登録済みの場合は[解除]ボタンが表示されます。

[3] ルールID単位で個別ルール設定の変更ができます

◆ ホワイトリスト/ブラックリストの登録と解除

ここではホワイトリストを例にして登録手順をご案内します。

① 「アクセス情報」欄にあるホワイトリストの[登録]をクリックする

② 確認のダイアログが表示されたら[OK]をクリックする

③ 「設定の変更を保存しました」というメッセージと、ホワイトリストへの登録状況が「登録あり」と表示される

「WAF検知結果詳細」画面でホワイトリストへIPアドレスを登録する手順は以上です。

ここではホワイトリストを例にして解除手順をご案内します。

①「アクセス情報」欄にあるホワイトリストの[解除]をクリックする

② 確認のダイアログが表示されたら[OK]をクリックする

③「設定の変更を保存しました」というメッセージと、ホワイトリストへの登録状況が「登録なし」と表示される

「WAF検知結果詳細」画面でホワイトリストからIPアドレスを解除する手順は以上です。

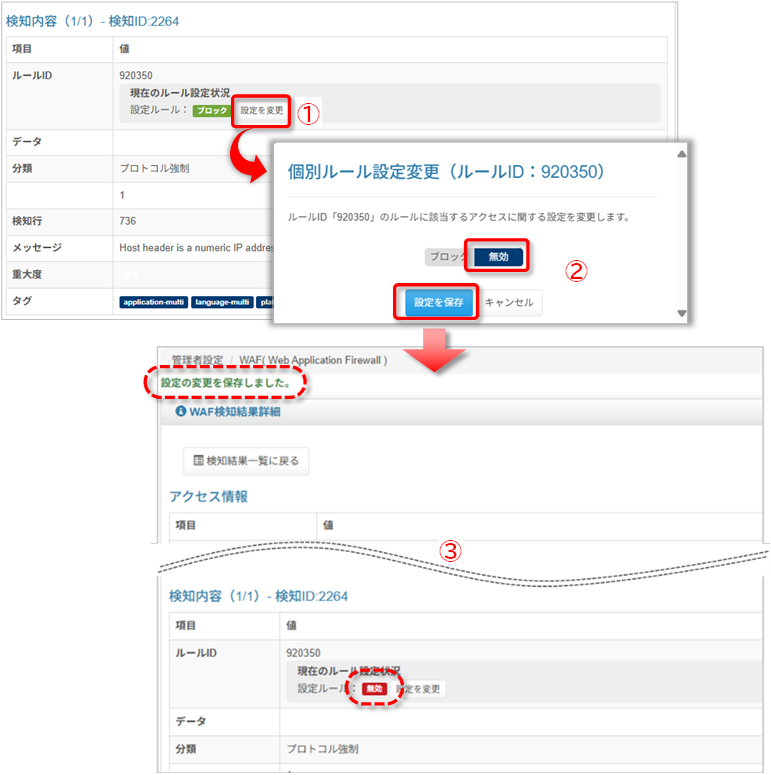

◆ 個別ルール設定変更

ここでは例として、「ブロック」から「無効」に変更する内容をご案内します。

①「検知内容」欄で、変更したいルールの[設定を変更]をクリックする

② 設定変更のダイアログで[無効]を選択して[設定を保存]をクリックする

③「設定の変更を保存しました」というメッセージと、ルール設定状況が「無効」と表示される

「WAF検知結果詳細」画面で個別ルールの設定を変更する手順は以上です。